W poprzednich wpisach wspominałem już, jak łatwo w dzisiejszych czasach stracić na rzecz złodziei samochód wyposażony w system bezkluczykowy „keyless”. Co prawda już od jakiegoś czasu producenci aut stosują urządzenia zwane immobilizerami, co znacznie zwiększyło bezpieczeństwo samochodów na nocnych parkingach, ale systemy te mają swoje wady i są po prostu podatne na zhakowanie. Czym są te urządzenia? Jak działają? Czy fabryczny immobilizer w pełni chroni samochód przed złodziejami?

Czym jest immobilizer?

Najprościej rzecz ujmując, jest to elektroniczne urządzenie, które umożliwia dokonanie autoryzacji w celu uruchomienia silnika – można więc wywnioskować, że nieproszony „gość” w naszym samochodzie nie będzie w stanie nim odjechać, nie posiadając odpowiedniego przedmiotu, który taką weryfikację umożliwia.

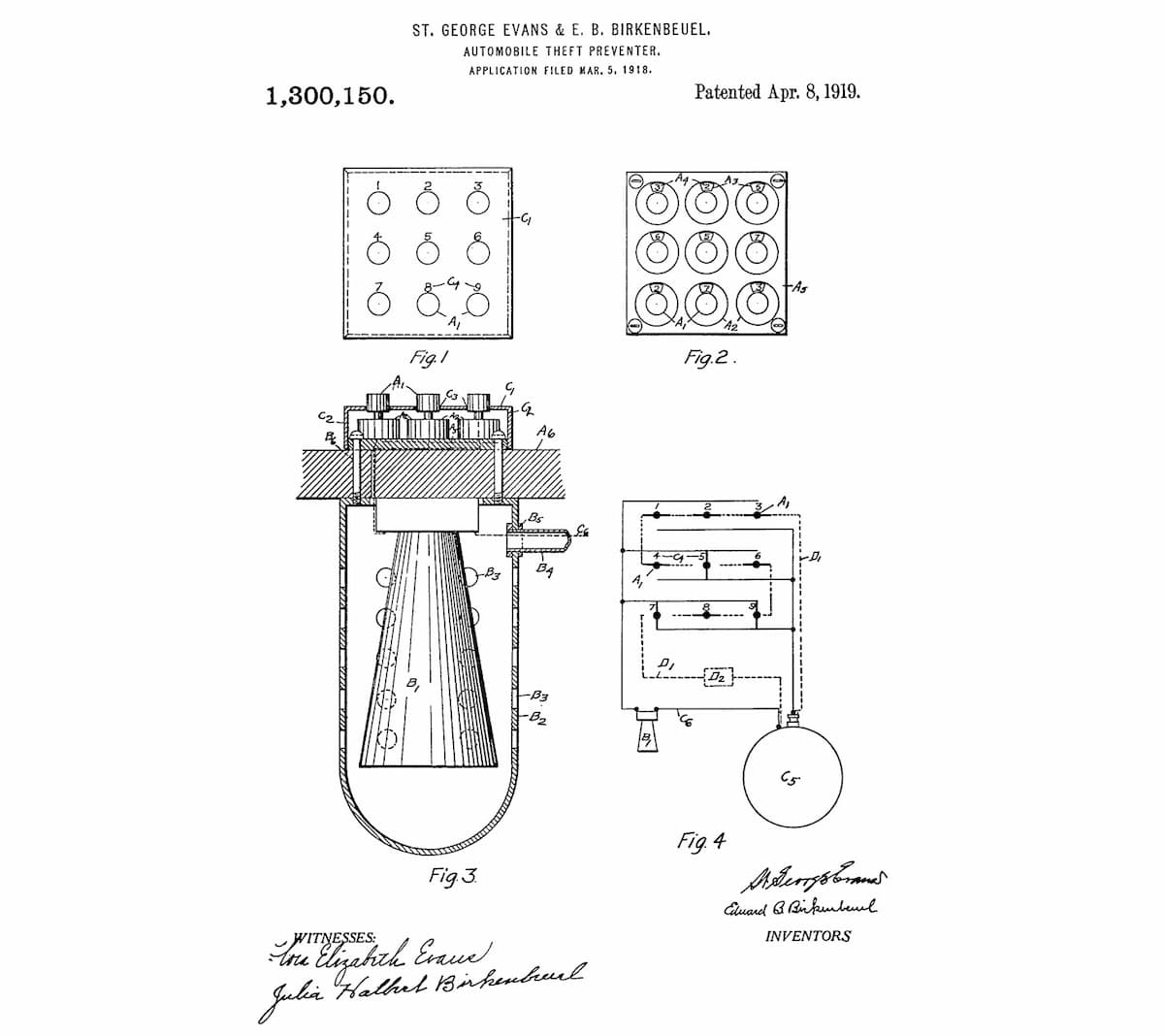

Historia tego typu zabezpieczenia antykradzieżowego rozpoczęła się dawno temu, bo w roku 1919, gdy motoryzacja dopiero wchodziła do życia codziennego przeciętnych obywateli. Pierwsze immobilizery były dość prymitywnej budowy – ich działanie polegało po prostu na połączeniu kabli w odpowiedniej kolejności. Gdy właściciel auta pomylił się lub samochód próbował ukraść złodziej nieznający odpowiedniej konfiguracji, system uruchamiał alarm.

Późniejsze konstrukcje były już bardziej zaawansowane i dużo łatwiejsze w użytkowaniu – dzisiaj immobilizer składa się z dwóch podstawowych części: transpondera w stacyjce i odbiornika zamontowanego w w elektronice auta. Gdy ktoś usiłuje uruchomić silnik, pojazd wysyła odpowiednie żądanie do klucza i czeka na zdefiniowany wcześniej sygnał zwrotny. Jeśli odpowiedź kluczyka pokrywa się z tym sygnałem, następuje zwolnienie blokady.

Pierwsze seryjnie produkowane immobilizery

Jednymi z pierwszych transponderów produkowanych seryjnie były Megamos Crypto oraz Hitag2, używane jeszcze przez długie lata. Dzisiaj wiemy już jednak, że ich skuteczność od początku była wątpliwa, a na dzisiejsze czasy i nowoczesne metody kradzieży jest już po prostu niewystarczająca.

Wprowadzony w 1996 roku transponder Hitag2 zdobył ogromną popularność i był stosowany przez 34 producentów w co najmniej dwustu modelach samochodów. Urządzenie korzystało z szyfru strumieniowego z 48-bitowymi kluczami do uwierzytelniania, jednak rozwój technologiczny, jaki dokonał się w kolejnych latach, całkowicie wyeliminował transponder Hitag2 ze skutecznej walki ze złodziejami samochodów.

Dobrym studium przypadku jest ten artykuł, który pokazuje, jak łatwo jest złamać to zabezpieczenie antykradzieżowe, używając zwykłego sprzętu komputerowego. Naukowcom, w najlepszym podejściu zajęło to niespełna sześć minut.

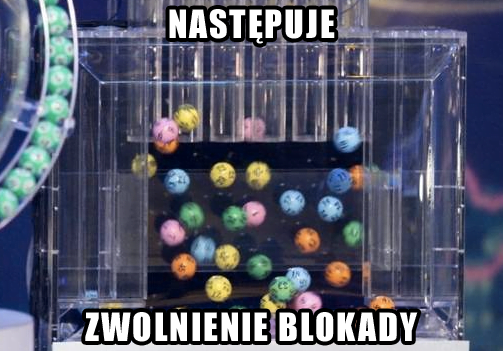

Montowanie immobilizerów stało się obowiązkowe w ostatniej dekadzie XX wieku w Europie, a do trendu sukcesywnie przyłączały się również inne państwa – z pewnością wprowadzenie tych urządzeń było na tamten czas „bolączką” złodziei samochodów, co jasno pokazują spadki kradzieży w raportach, przeprowadzonych w tamtych latach.

Eksperyment Bokslaga

Tematem immobiliserów w motoryzacji ich faktycznej skuteczności postanowił zająć się specjalista ds. cyberbezpieczeństwa, Wouter Bokslag i w tym celu wykonał on specjalny eksperyment. Próbował on bowiem zhakować immobilizery zainstalowane w trzech modelach popularnych marek.

Co prawda nie wiadomo, jakie to były dokładnie samochody, jednak wiemy, że wszystkie wyprodukowano w okolicach 2009 roku i należały one do segmentu B – były więc one popularnymi wśród bardzo wielu kierowców autami miejskimi.

Metoda działania badacza opierała się o pięć kolejnych kroków, a były nimi:

- Zdobycie dostępu do magistrali CAN, która stosowana jest obecnie we wszystkich autach i służy do komunikowania się poszczególnych podzespołów samochodu ze sobą.

- Odczytanie wiadomości wymienianych przez komponenty immobilizera.

- Przechwycenie oprogramowania układowego modułu sterującego silnika (ECM) lub modułu sterującego nadwozia (BCM).

- Zidentyfikowanie algorytmu używanego w komunikacji.

Ostatnim krokiem było rzecz jasna wykorzystanie zdobytych wcześniej danych do odblokowania samochodu bez posiadania fizycznego kluczyka – Wouter Bokslag symulował więc tak naprawdę działania złodzieja samochodów.

Poszło zaskakująco gładko…

Pierwszy etap, czyli połączenie z magistralą CAN, nie stanowił dla badacza wielkiego problemu, gdyż można było to uzyskać poprzez port OBD II, montowany we wszystkich pojazdach produkowanych od 2000 roku w celach ułatwienia diagnostyki auta.

Potrzeba było jeszcze odpowiedniego oprogramowania, ale to również nie nastręcza trudności, również dziś – wielu producentów samochodów udostępnia je w sieci właśnie w celach ułatwienia serwisu i eksploatacji auta. Oczywiście, sama dostępność tego typu programów „wszem i wobec” nie stanowi dużego zagrożenia do momentu, jeśli komunikacja jest odpowiednio szyfrowana. No i tu właśnie pojawia się cały problem z immobilizerami.

Pierwsze dwa z samochodów użytych w eksperymencie używały urządzeń szyfrowanych w sposób, delikatnie mówiąc, przeciętny. Pierwsze auto „padło” już po kilku(!) sekundach – Bokslag bez problemu zdobył kod zabezpieczający, wyłączył blokadę i uruchomił auto. Drugi pojazd trzymał się już nieco dzielniej, bowiem do złamania zabezpieczenia było potrzebne około 4000 prób, co zajęło blisko kwadrans (no ale umówmy się, na odludnym i zaciemnionym parkingu w nocy, złodziej często ma wiele więcej czasu niż 15 minut).

Trzeci z testowanych samochodów okazał się największym wyzwaniem, bowiem wykorzystywał immobilizer o protokole, który nie posiadał jako takich, wyraźnych słabości, które Boklag mógł wykorzystać. Ostatecznie nie udało się go zhakować w konwencjonalny sposób, jednak badacz określił, że zastosowany w kluczu czip emuluje transponder PCF7935, czyli bardzo podobny do tego, jaki znajdziemy we wspomnianym wcześniej Hitag2. A słabe punkty tego urządzenia Wouter Boklang znał bardzo dobrze i przy wykorzystaniu kryptografii udało się w końcu uruchomić samochód w niespełna kilka minut.

Warto zaznaczyć, że wszystkie „złamane” systemy są stosowane również obecnie, nawet w autach wyprodukowanych w 2019 roku.

Jaki z tego wniosek?

Konwencjonalni włamywacze starej daty, którzy ciągle stosują metody siłowe, raczej nie poradzą sobie z uruchomieniem auta wyposażonego w immobilizer. Ale ilu takich złodziei dzisiaj jeszcze funkcjonuje? Obecnie samochody kradną wyspecjalizowane szajki, które w swoich szeregach mają specjalistów od zabezpieczeń elektronicznych, szyfrowania danych i wiele, wiele więcej.

„Park maszynowy” takiej grupy może być wart nawet kilka milionów złotych, a na tę kwotą składają się m.in. wyspecjalizowane zestawy elektroniczne do kradzieży aut z „keyless”. Jak widzimy w niniejszym artykule, fabrycznie stosowane zabezpieczenia antykradzieżowe często korzystają z wątpliwej jakości szyfrowania, co z całą pewnością narusza standardy branżowe.

Rozwiązania lepsze niż fabryczny immobilizer

Rozwiązaniem problemu jest montaż dodatkowych, akcesoryjnych blokad, które są już dużo trudniejsze zarówno w lokalizacji (nie emitują fal, mają małe rozmiary i są bardzo dobrze ukryte), jak i w rozszyfrowaniu.

Elektroniczne zabezpieczenia antykradzieżowe, takie jak np. CanLock od Zabezpiecz-Auto.pl, bardzo dobrze radzą sobie z najnowszymi metodami złodziei, tj. metodą „na walizkę” lub „na kopiowanie kluczyków”.